ユーザー プロビジョニング

ユーザー プロビジョニング機能は、Atlassian Access へのサブスクライブで利用できます。Atlassian Access を開始する方法については、こちらをお読みください。

If you manually provisioned users from outside your domain (e.g. third-party staff) before November 15, 2020, you can automatically sync them now. Learn about syncing users outside your domain.

アトラシアンでは、System for Cross-domain Identity Management (SCIM) を使用してユーザー プロビジョニングをサポートしています。この機能では、プロトコルの SCIM 2.0 バージョンが使用されます。

ユーザー プロビジョニングを構成することで、ご利用の Atlassian 組織に外部のユーザー ディレクトリを連携できます。この連携では、アイデンティティ プロバイダーで更新を行ったときに、Atlassian 組織のユーザーとグループを自動的に更新できます。たとえば、ユーザー プロビジョニングを使用することで、管理対象の Atlassian ユーザー アカウントをアイデンティティ プロバイダーから作成、リンク、無効化できます。

一部のアトラシアン製品にはサポート対象の合計ユーザー数の上限が設定されているため、外部ディレクトリあたり最大 70,000 ユーザーのみを同期できます。外部ディレクトリのユーザー数が 70,000 を超える場合でも ID プロバイダーを引き続き統合できますが、70,000 名から先の新規ユーザーの同期は停止します。また、各グループで最大 20,000 名のユーザーのみを同期できます。

サポートされるアイデンティティ プロバイダー

利用するユーザー プロビジョニング セットアップは、使用するアイデンティティ プロバイダーによって異なります。サポートされるアイデンティティ プロバイダーには以下が含まれます。

- Okta – 「Okta を使用してユーザー プロビジョニングを構成する」を参照してください。

- OneLogin – 「OneLogin を使用してユーザー プロビジョニングを構成する」を参照してください。

- Azure AD –「Azure AD でユーザー プロビジョニングを構成する」を参照してください。

- Google Cloud –「Google Cloud でユーザー プロビジョニングを構成する」を参照してください。

PingFederate – 「PingFederate でユーザー プロビジョニングを構成する」を参照してください。

お客様の要望に応じて、今後、他のアイデンティティ プロバイダーのサポートを提供することを検討しています。

他のアイデンティティ プロバイダーを使用している場合は、ユーザー プロビジョニング API を使用して、ユーザーやグループを管理できるようにする独自の連携を作成できます。

サポート対象製品

プロビジョニングはすべての Atlassian アカウントで利用できます。つまり、ID プロバイダーからアカウントを作成、更新、および無効化できます。グループ同期は現在、Jira 製品と Confluence でのみ利用でき、Bitbucket と Trello では利用できません。Trello Enterprise がアトラシアン組織にリンクされている場合、SCIM 経由で組織にプロビジョニング済みのユーザーや、今後プロビジョニングされるユーザーには、無料のTrello アカウントがプロビジョニングされます。アカウントは Trello Enterprise によって管理されますが、管理者によって付与されている場合を除き、Enterprise ライセンスは持ちません。

ユーザー プロビジョニングの仕組み

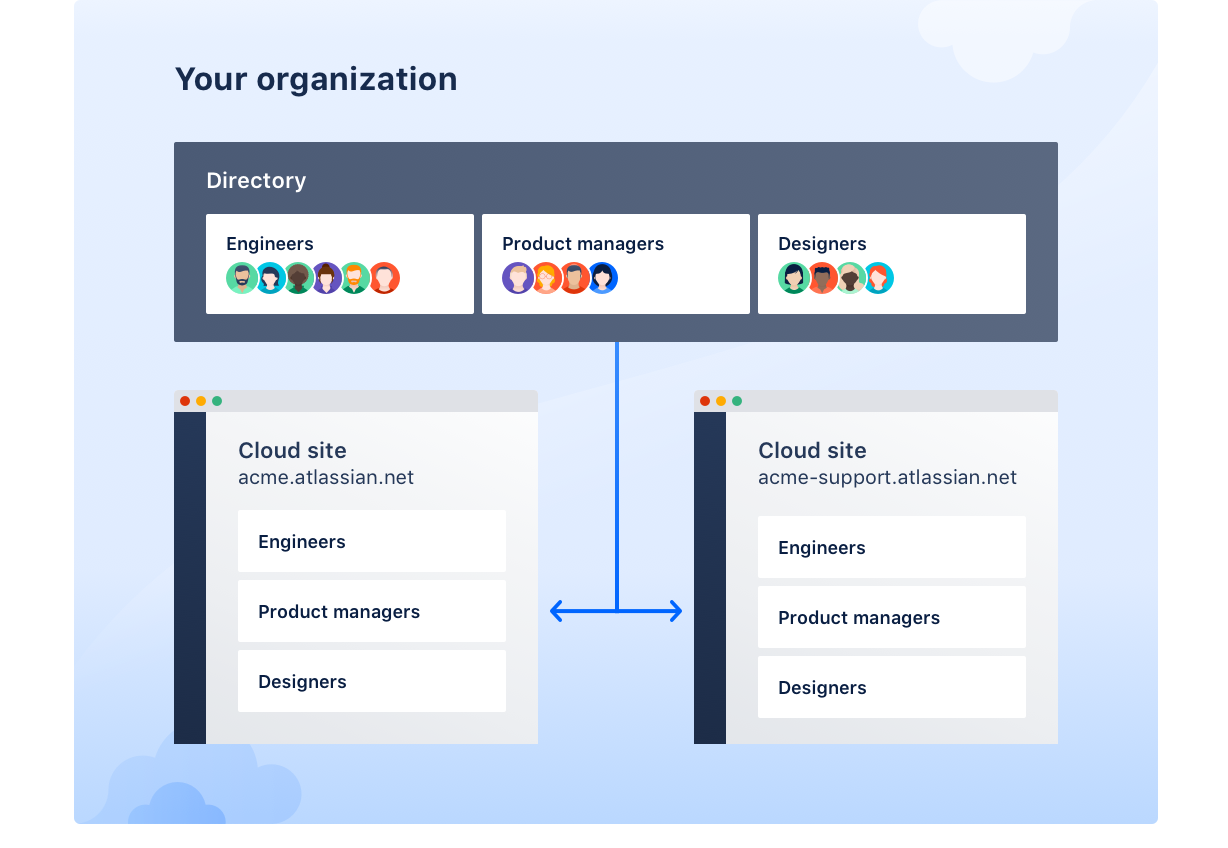

アイデンティティ プロバイダを組織に接続したら、ユーザーとグループが組織およびサイトと同期され、製品のアクセス権の付与に利用できるようになります。この図は、ユーザー プロビジョニングをセットアップした場合のユーザーとグループが同期される仕組みについて示しています。

同期の仕組みについて、次のセクションで詳細に説明します。

このビデオでユーザー プロビジョニングの詳細をご確認ください

1. アイデンティティ プロバイダから組織へのユーザーおよびグループの同期

ユーザー プロビジョニングを設定する際には、ユーザー用のディレクトリを作成します。図に示すように、アイデンティティ プロバイダー内で検証済みドメインのまたは検証済みドメイン外のすべてのユーザーとグループが組織のディレクトリに同期されます。

この時点で、[All members for directory - <directory_id>] という新しいグループを作成してユーザーを追加します。

Google Cloud または Azure AD の無料版を使用している場合、アイデンティティ プロバイダのグループは組織ディレクトリと同期されません。表示される唯一のグループは、All members for directory - <directory_id> グループです。

アイデンティティ プロバイダを Atlassian 組織に接続すると、同期されたディレクトリ グループが Atlassian 組織に表示され、組織からユーザーのアカウントを変更することはできません。

Atlassian 組織にすでに既存のユーザーがいる場合は、次のようになります。

- 組織のユーザーと同じメール アドレスを持つユーザーがアイデンティティ プロバイダにいる場合、両方のユーザー アカウント間にリンクが作成されます。以降は、アイデンティティ プロバイダからのみユーザーのアカウントに変更を加えることができます。

- 組織のユーザーと同じメール アドレスを持つユーザーがアイデンティティ プロバイダーにいない場合、ユーザーのアクセス権は保持され、Atlassian 組織からそのユーザーを引き続き管理できます。

2. 組織のディレクトリからすべての関連サイトへの同期

図に示すように、組織に追加したすべてのサイトはプロビジョニングしたユーザーおよびグループにアクセスできるようになります。同期されたディレクトリ グループはサイトで、既定およびネイティブ グループとともに表示されます。

3. 製品へのグループの割り当て

グループをサイトの製品に割り当てることで、ユーザーへの製品アクセスの付与を開始できます。

ユーザーが製品アクセスを持つ場合、Jira および Confluence の管理者は Jira および Confluence の設定からそのユーザーの製品での権限を更新できます。Jira の権限の管理については「グローバル権限を管理する」を、Confluence の権限の管理については「グローバル権限を管理する」を参照してください。

ユーザー プロビジョニング機能

自身のアイデンティティ プロバイダーを Atlassian 組織に接続すると、すべてのユーザー属性とグループ メンバーシップをアイデンティティ プロバイダーから管理できます。Atlassian 組織でユーザーを管理したい場合、アイデンティティ プロバイダーとの接続を無効化します。

グループ名の管理

Atlassian 組織と同期した後にグループ名を変更します。任意の名前で新しいグループを作成してメンバーシップを更新し、古いグループを削除する必要があります。

グループの競合を解決する

アトラシアン組織と同期する前に、グループ名を確認します。アイデンティティ プロバイダーとアトラシアン組織とで同じ名前のグループがある場合はグループの名前を変更する必要があります。グループの競合の解決の詳細をご確認ください。

サポートされるユーザー アカウント操作

これらのユーザー管理操作をアイデンティティ プロバイダーから実行すると、更新が Atlassian 組織に同期されます。

ID プロバイダーからアトラシアン組織へのユーザー アカウントの同期は、対象のアカウントが検証済みのドメインまたは検証済みドメイン外のメール アドレスを持っている場合に行われます。

| 運用 | 注意 |

|---|---|

新しいユーザー アカウントの作成 | ユーザー アカウントは、そのアカウントが検証済みのドメインのまたは検証済みドメイン外のメール アドレスを持っている場合にのみ作成されます。 |

既存のユーザー アカウントのリンク | Atlassian アカウントが Atlassian プラットフォームにすでに存在する場合、アイデンティティ プロバイダのユーザーが Atlassian 組織のユーザーに自動的にリンクされます。 |

ユーザー アカウントの詳細の更新 | ID プロバイダーから次のユーザー属性を更新できます。

認証済みまたは未認証ドメインから未認証ドメインにメール アドレスを更新すると、次が実行されます。

製品アクセス グループからユーザーが削除されないようにするには、まずアトラシアン組織で未認証ドメインを申請します。 検証済みドメイン外のユーザーの属性について 検証済みドメイン外のユーザーは、管理対象アカウントではありません。このようなユーザーについてアイデンティティ プロバイダーで属性を更新しても、更新内容は同期されません。 |

ユーザー アカウントのアクティブ化 | ID プロバイダーからユーザーの Atlassian アカウントを有効化できます。 |

ユーザー アカウントの非アクティブ化 | アイデンティティ プロバイダーの検証済みドメインからユーザーの Atlassian アカウントを無効化できます。 認証済みドメイン外のユーザーを無効化すると、次のようになります。

非アクティブ化した後にサイト アクセスを削除するには、サイトからユーザーを削除します。 |

ユーザー アカウントの削除 | ユーザー アカウントを削除する前に、ID プロバイダーのユーザー アカウントを無効化することをお勧めします。 ユーザーの Atlassian アカウントを検証済みドメインから削除するには、ユーザーを組織内の Atlassian ディレクトリから削除します。 検証済みドメイン外のユーザーのユーザー アカウントを削除できない アイデンティティ プロバイダーからユーザーを削除する場合は、ユーザー アカウントが非アクティブになります。非アクティブになった場合の動作については、「ユーザー アカウントの非アクティブ化」セクションを参照してください。 |

サポートされるグループ操作

グループを使用してアイデンティティ プロバイダーから管理権限や製品アクセス権 (新しいライセンス) を管理し、更新を Atlassian 組織と同期できます。

Atlassian 組織で手動で作成されたグループおよび既定グループ (confluence-users、site-admins など) を SCIM 連携で管理することはできません。SCIM を介して管理できるのは、アイデンティティ プロバイダーのディレクトリから同期されたグループのみです。

| 運用 | 注意 |

|---|---|

グループの作成 | グループは組織のディレクトリでは読み取り専用グループとして作成されます。グループはアイデンティティ プロバイダからのみ編集できます。新しいグループには、組織に存在しない名前を指定します。 |

グループの削除 | 組織のディレクトリからグループを削除するには、アイデンティティ プロバイダからグループを削除します。 |

既存のグループのプッシュ | 組織のグループと同じ名前のグループをアイデンティティ プロバイダからプッシュしようとすると、エラーが発生します。 |

グループ メンバーシップの更新 | アイデンティティ プロバイダからグループを更新することで、製品アクセス、管理権限、および、Confluence スペース権限などのアプリケーション固有の設定を構成できます。 |

トラブルシューティング

ユーザーやグループの同期に関する問題をトラブルシューティングする場合、Atlassian 組織の [ユーザー プロビジョニング] ページの [トラブルシューティング ログ] を確認してください。

| 問題 | 回避策 / トラブルシューティングのヒント | ログへの記録 |

|---|---|---|

グループを正常に同期できたが、グループが空で、同期されたユーザーが含まれない。 | グループをプッシュする際、同期するグループが既定グループ (site-admins など) や手動で作成したグループと同じ名前を持っていないことを確認します。 | はい |

グループを正常に同期できたが、サイト管理領域に表示されず、[製品アクセス] ページにも表示されない。 | 組織にサイトを追加していることを確認します。サイトを追加するには、Atlassian 組織から [サイトの追加] オプションを使用します。 | いいえ |

ユーザーの同期は完了しているようだが、ユーザー アカウントが [管理対象アカウント] ページに表示されない。 | ユーザーのメール アドレスが検証済みドメインに所属していることを確認します。 | はい |

(Okta がアイデンティティ プロバイダーの場合) ユーザー プロビジョニング連携が完了する前にユーザーが Atlassian アプリに割り当てられていた場合、ユーザーは組織のディレクトリに同期されません。 | ユーザーを適切に同期するには、[割り当て] タブから再度割り当てます。影響を受ける複数のユーザーがグループに含まれている場合、グループを再割り当てできます。 | いいえ |

(Azure がアイデンティティ プロバイダーの場合) ユーザーが組織ディレクトリに同期されず、Azure ログのエラーの説明でトラブルシューティングできない。 | Azure 内で 2 つ目の Atlassian アプリを構成し、1 つを SAML シングル サインオンの構成用、もう 1 つをユーザー プロビジョニングにします。 | いいえ |

アイデンティティ プロバイダからのユーザーかどうかにかかわらず、別のユーザーがすでにメール アドレスを使用しているため、ユーザーの更新されたメール アドレスを同期できません。 | 次のいずれかの対応が可能です。

| はい |

アトラシアンの組み込みグループと同じ名前のグループ名がある場合、そのグループは ID プロバイダーから組織に同期できません。 組み込みグループ

| ID プロバイダーに移動し、重複するグループ名をアトラシアンに組み込まれたグループ名とは異なる名前に変更して、同期を再度試みます。 | いいえ |

ドメイン外のユーザーについては、Atlassian 製品に記載されているユーザー属性は更新されません。Atlassian 製品のそのような属性は手動で更新する必要があります。