Jira Service Management 顧客向けのユーザー プロビジョニングと SAML シングル サインオン

プラットフォームについて: Cloud のみ - この記事は クラウド プラットフォームのアトラシアン製品に適用されます。

ユーザー プロビジョニングの概要

組織でユーザー プロビジョニングを使用すると、外部ディレクトリを Atlassian Cloud 組織と統合して、Atlassian Guard サブスクリプションによって既存の一元化されたディレクトリからユーザーとグループを自動的に更新および管理できます。Atlassian Guard により、組織は認証ポリシーを実装することで、検証済みのドメイン全体でエンタープライズグレードの ID 管理機能を活用できます。認証ポリシーでは、クラウド インスタンスにアクセスする際に、定義されたユーザー セットに対して SAML (SSO) や多要素認証 (MFA) などの最新の認証方法を適用できます。

Jira Service Management の顧客アカウント

Jira Service Management のカスタマー アカウントは、チームにリクエストを送信できるライセンスのないユーザーです。無料で提供され、Atlassian Guard を通じてプロビジョニングされた場合でも請求対象となりません。Jira Service Management には、内部ユーザー アカウントと外部ユーザー アカウントの 2 種類のカスタマー アカウントがあります。

顧客アカウントの種類

顧客アカウントの種類は通常、Atlassian アカウントとして作成された組織の直属の従業員 (内部アカウント)、またはポータル専用アカウントとして作成された組織の管理対象ドメイン外のユーザー (外部アカウント) と一致します。

- Atlassian アカウントは社内従業員用として推奨されており、追加のアカウント サインオン オプション (Google、Microsoft、Slack など) や認証ポリシーとの併用など、多くの利点があります。追加の製品アクセスを付与することも可能です。

- Atlassian アカウントでは、クラウド サイトの URL (例: https://site-name.atlassian.net/) またはポータル固有の URL (例: https://site-name.atlassian.net/servicedesk/customer/portal/3) からヘルプ センターにアクセスでき、専用のサービス プロジェクト メール チャンネルにリクエストを送信できます。

- ポータル専用アカウントは社外のユーザーがサポートをリクエストするために最も一般的に使用され、ポータルの特定の URL (例: https://site-name.atlassian.net/servicedesk/customer/portal/3) またはメール チャンネルを介してのみサービス プロジェクトへのアクセスが許可されます。

- ポータル専用アカウントは Atlassian アカウントと併用するように設計されているため、SAML シングル サインオン (SSO) を強制する認証ポリシーと併用することはできません。 ただし、追加の SAML 統合を使用して、ポータル専用顧客アカウントに SSO を提供できるようになりました。

- Atlassian アカウントは社内従業員用として推奨されており、追加のアカウント サインオン オプション (Google、Microsoft、Slack など) や認証ポリシーとの併用など、多くの利点があります。追加の製品アクセスを付与することも可能です。

詳細については、「顧客はどのようなタイプのアカウントを持つことができますか?」をご確認ください。

自社のユーザーに最適なアカウントの種類

チームで内部ユーザーを管理しているか、外部ユーザーを管理しているか、ユーザーのドメインに基づいたハイブリッド アプローチを取る必要があるかにかかわらず、ユーザーのオンボーディング エクスペリエンスに最適なユーザー プロビジョニングまたはセルフ サインアップ オプションを柔軟に選択できます。 どの種類のアカウントがユーザーに最適かを判断するには、ベストプラクティスの記事 (下記) をよく読んでください。

詳細については、「Jira Service Management での顧客管理に対する適切なアプローチの選択」をご確認ください。

Jira Service Management の新しい顧客ロールについて

個々のサイトへの顧客アクセスをどのエンドユーザーに付与するかをより細かく制御するために、JSM 顧客専用の製品アクセス ロールが導入されました。 製品にアクセスできないプロビジョニング済みユーザーは、今後は自動的に JSM 顧客とは見なされなくなります。

- 外部ディレクトリ (IdP - ID プロバイダー) からユーザー グループを同期することで SCIM ユーザーのプロビジョニングを行う際、または設定済みの認証ポリシーを通じて SAML ジャスト イン タイム (JIT) プロビジョニングを使用してユーザーがポータルにアクセスするとき (この場合はログイン時に Atlassian アカウントが作成されます) にこのロールを付与できます。

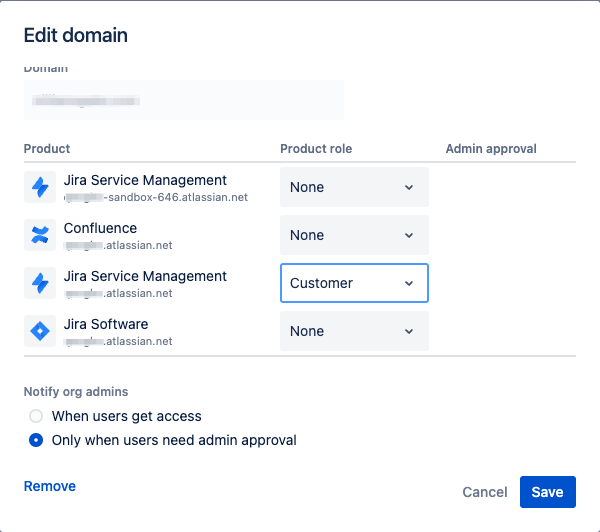

- セルフ サインアップ フローを使用する場合、組織のユーザー アクセス設定により、ユーザーのメール ドメインに基づいて作成されたアカウントの種類を管理できます。 Jira Service Management の製品レベルの顧客アクセス設定と組織レベルの承認済みドメイン設定を組み合わせることで、サポート ポータルにアクセスするときに特定のドメインのユーザー用に作成されるアカウントの種類が決まります。

Jira Service Management の顧客のアクセス設定の変更方法、および組織のユーザー アクセス設定に基づいてユーザーが製品にアクセスする方法を制御する方法についてはそれぞれのリンク先をご確認ください。

Jira Service Management 顧客に SCIM ユーザー プロビジョニングを使用する

SCIM によるユーザー プロビジョニングでは、統合された外部ディレクトリ (IdP - ID プロバイダー) から Atlassian アカウントを作成、リンク、非アクティブ化できます。ユーザー プロビジョニング時に Jira Service Management の顧客ロールを提供するには、ユーザー グループを作成し、外部ディレクトリから組織の製品アクセス設定で付与された顧客ロールと同期します。 インスタンスの現在のユーザー管理エクスペリエンスに基づいて、クラウド組織の管理ハブ (admin.atlassian.com) にある製品管理パネルかユーザー グループ管理パネルからこのロールを付与できます 。

この設定により、プロビジョニング後すぐにユーザーにアクセス権が付与され、ポータルにログインしたり、メール チャンネルを使用してヘルプ センターのオープン サポート サポート ポータルに問題を送信したりできます。制限付きサービス プロジェクトでは、 サービス デスク カスタマー ロール を持つグループを [プロジェクト設定] > [ユーザー] パネル に追加して、アカウント作成時にポータルへのアクセス権を付与できます。Atlassian Guard を使用してプロビジョニングできるユーザー、グループの総数、ユーザー グループのサイズには制限があり、この設定オプションに影響する可能性があります。

JSDCLOUD-12954 - Getting issue details... STATUS

一元化されたユーザー管理

元のユーザー管理

Jira Service Management 顧客に SAML ジャスト イン タイム ユーザー プロビジョニングを使用する

SAML ジャスト イン タイム プロビジョニング (JIT) を活用した SSO を使用して認証するときに、アトラシアン クラウド プラットフォームに対して、および外部ディレクトリ (IdP) からユーザーをプロビジョニングするためにも SAML を使用できます。SAML を使用してユーザーをプロビジョニングすると、カスタマー ポータルに初めてサインインするときに Atlassian アカウントを作成できます。

ユーザー アクセス設定に従って製品へのユーザーのアクセス方法を制御する方法と、この機能について概説した Jira Service Management – 内部顧客: ジャスト イン タイム コミュニティ記事についてはそれぞれのリンク先をご確認ください。

Jira Service Management カスタマー ポータルへのサインアップを許可する

Jira Service Management の顧客アクセス設定では、ポータルへのセルフ サインアップを内部顧客アカウントと外部顧客アカウントのどちらに許可するかを制御します。 クラウド組織に Atlassian アカウント プロビジョニングを提供する SAML ジャスト イン タイム プロビジョニングを設定する場合、承認されたドメインでの内部アカウントの顧客アカウント作成をサポートするために、現在の組織レベルのユーザー アクセス設定を有効にする必要があります。

顧客のアクセス設定の変更と組織の承認済みドメイン設定の詳細については、それぞれのリンク先をご確認ください。

Jira Service Management の顧客アクセス設定

ユーザー アクセス設定

承認済みドメイン設定

新しい Jira Service Management ポータル専用顧客 SAML 統合を使用する

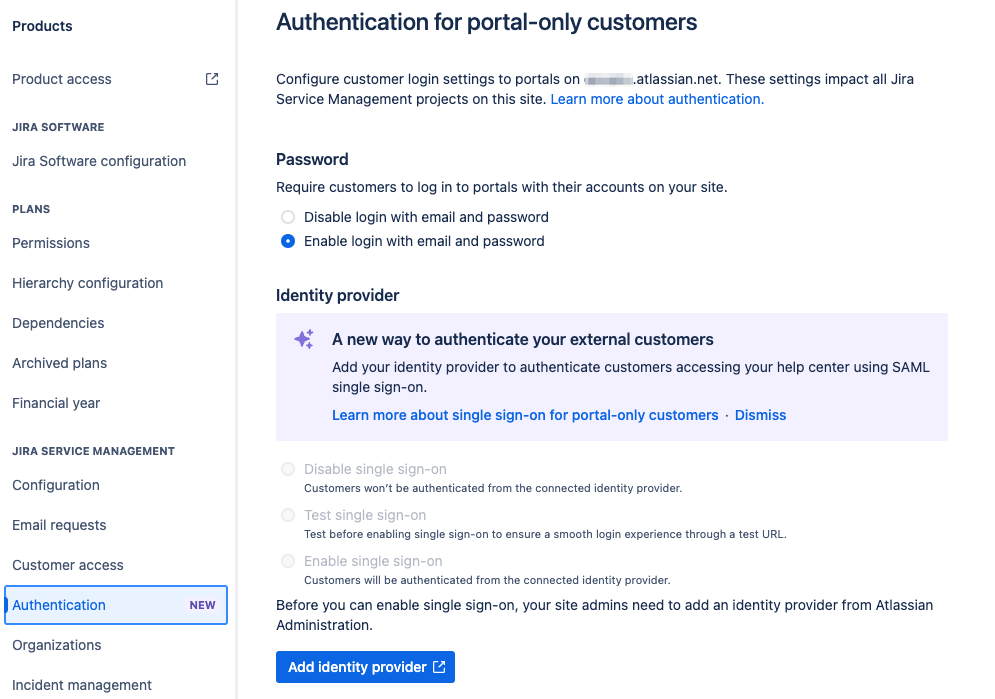

環境全体のセキュリティ体制を強化するために、アトラシアン管理者がポータル専用 (外部) 顧客に SAML SSO を強制できるようになりました。 サイトの Jira Service Management 製品で SSO を設定するには、追加の IdP 統合が必要です。また、Atlassian アカウントで使用するために設計されている事前設定済みの Atlassian Cloud アプリの外部で SAML をセットアップする必要があります。 この統合では、ジャスト イン タイム プロビジョニング機能を使用して、Jira Service Management や接続されている外部ディレクトリ内にアクセスするためのポータル専用アカウントを作成するオプションも用意されています。

ポータル専用顧客の SSO 認証のセットアップと設定にアクセスするには、Jira の [設定] > [製品] > [Jira Service Management] > [認証] に移動するか 、アトラシアン組織の管理ハブ (admin.atlassian.com) からアクセスします。

Jira Service Management の製品設定

アトラシアン組織の管理ハブ (admin.atlassian.com)