Elastic Bamboo のセキュリティ

Elastic Bamboo は、Bamboo が Amazon Elastic Compute Cloud (EC2) からコンピューティング リソースを動的に調達できるようにする Bamboo の機能です。

All traffic sent between the agents located in EC2 and the Bamboo server is tunneled through an SSL-encrypted tunnel. The tunnel will be initiated from the Bamboo Server to the EC2 instance, which means that you don't need to allow any inbound connections to your server. You will need to permit outbound traffic from the server on the tunnel port, however - the default port number is 26224. On the EC2 instance, only the tunnel port needs to be open for inbound traffic.

SSL tunneling is not implemented for VCS (Version Control System) to EC2 traffic though. You will need to make your VCS available for access from EC2 to use Elastic Bamboo. See the section on setting up your VCS for Elastic Bamboo, which contains guidelines on securing your VCS.

Be warned that just as with a regular host accessible from the Internet, if one of your remote agent instances is compromised, your Bamboo installation may be exposed to number of security vulnerabilities. These include confidential data (e.g. source code, VCS credentials) being stolen, malicious code being injected into elastic agents, unauthorized access to build queues and false information being submitted to Bamboo servers. Given that all Bamboo-related traffic is sent through a single encrypted connection, the risk of that happening is not high and can be further mitigated by setting up a VPC (Amazon Virtual Private Cloud). In a VPC, your elastic instances typically have no public IPs which means they are inaccessible from the internet other than through a regular, industry-standard VPN connection.

以下のセクションでは、リモート エージェント インスタンスの既定のアクセス ルールと、必要に応じてこれらのルールを変更する方法について説明します。

このページの内容

関連ページ

既定の EC2 アクセス ルール

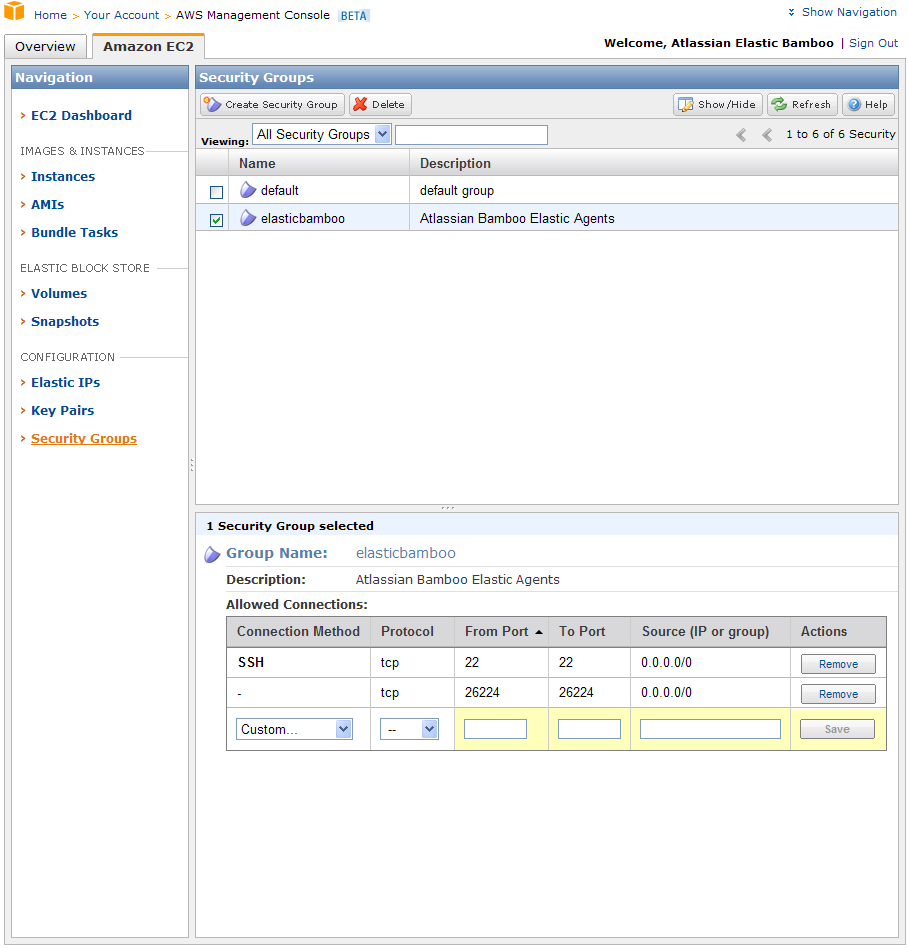

When you first use Elastic Bamboo, i.e. start an elastic instance, an elasticbamboo security group will be set up for you on your AWS account. This security group is essentially a set of IP addresses that are permitted access to the EC2. By default, the security group will contain two rules — one to allow connections for Elastic Bamboo itself, and another to allow connections via SSH.

The EC2 security groups can be accessed via the AWS management console (see Security groups in the left-hand menu under Configuration).

既定の EC2 アクセス ルールの変更

If you wish to permit additional connections to your EC2 instance, you can do this by adding entries to the Allowed connections section for the elasticbamboo security group. See the previous section on Default EC2 Access Rules for instructions on how to access your EC2 security groups.

Elastic Bamboo で VPC を使う

VPC機能はBamboo 4.3 で利用できます。Amazon Virtual Private Cloud (Amazon VPC) では、Amazon Web Services (AWS) Cloud の非公開で独立したセクションをプロビジョニングして、仮想ネットワークで AWS リソースを起動できます。既定では、そのネットワークで実行されているインスタンスにはパブリック IP がなく、VPC 外部のコンピューターにはアクセスできません。また、会社のデータセンターと VPC の間にハードウェア仮想プライベート ネットワーク (VPN) 接続を作成し、AWS クラウドを会社のデータセンターの拡張として活用することもできます。VPC の詳細については、Amazon Web Services の VPC ページをご覧ください。

Using a VPC means that your agents (and other instances launched in the VPC) will not be available on the Internet. There are several basic scenarios that can be realized using a VPC:

- 会社のデータセンターへの安全なアクセス - エージェントは、VPN 接続を介して内部ネットワークからリソースに安全にアクセスできます。このようにして、バージョン管理システムや、エラスティック エージェントからのデータベースなどのその他の内部リソースを、公開してアクセス可能にすることなく、安全に使用できます。

- 一部の EC2 インスタンスをインターネットから非表示にする - エージェントは内部ネットワークを使用して VPC 上のその他のホストと通信できます。これにより、たとえば、Windows ベースの DBMS でエージェントを設定し、別のプラットフォームからその DBMS に対してテストを実行するもう 1 つのエージェントを設定できます。VPC 外部のコンピューターは外部 IP を持たないため、DBMS にアクセスできません。そのユースケースでは VPN を使用する必要はありません。エージェントに Elastic IP を割り当てるだけで十分です。

- フルクラウド デプロイ - Bamboo サーバーを Amazon の VPC でホストし、VPC 内のすべてのエージェントを非表示にすることができます。これにより、VPC にあるその他のリソースにもアクセスできるようになります。Bamboo サーバーには、VPN または Elastic IP を使用してアクセスできます。

Elastic Bamboo のバージョン管理システム (VCS) のセットアップ

以下の手順を実行して、バージョン管理システムが Elastic Bamboo 用に安全に設定されていることを確認することをお勧めします。

1.バージョン管理システムをパブリック インターネットにアクセスできるようにする

You only need to do this if you aren't using a VPC for agent connectivity. See using Bamboo with VPCs for more information.

As SSL tunneling is not implemented for VCS to EC2 connections, you will need to make your VCS accessible to the public internet to use Elastic Bamboo. If your VCS is behind a firewall this will involve configuring an access point in your firewall. Consult the documentation for your firewall software for details on how to do this.

2.VCS 認証とアクセス制御を使用する

We highly recommend that you secure access to your VCS by enabling the authentication and access control features on your VCS. Consult the documentation for your VCS for details.

3.VCS への暗号化された接続を使用する

We also highly recommend that you use encrypted connections for your VCS (e.g. SSL). Consult the documentation for your VCS for details.