LDAP 認証による内部ディレクトリへの接続

Find out how easy, scalable and effective it can be with Crowd!

See centralized user management.

概要

次のすべての手順を行うには、Jira システム管理者グローバル権限を持つユーザーとしてログインする必要があります。

このオプションを使用するタイミング: ニーズに合わせてアプリケーション内でユーザーやグループ設定を行い、LDAP ディレクトリに対してユーザーのパスワードをチェックする場合はこのオプションを選択します。また、このオプションは、LDAP から多数のグループをダウンロードした結果発生する、パフォーマンスの問題を回避するのにも役立ちます。

認証によって Jira を内部ディレクトリに接続する

内部ディレクトリに接続するが、LDAP 経由でログインを確認するには:

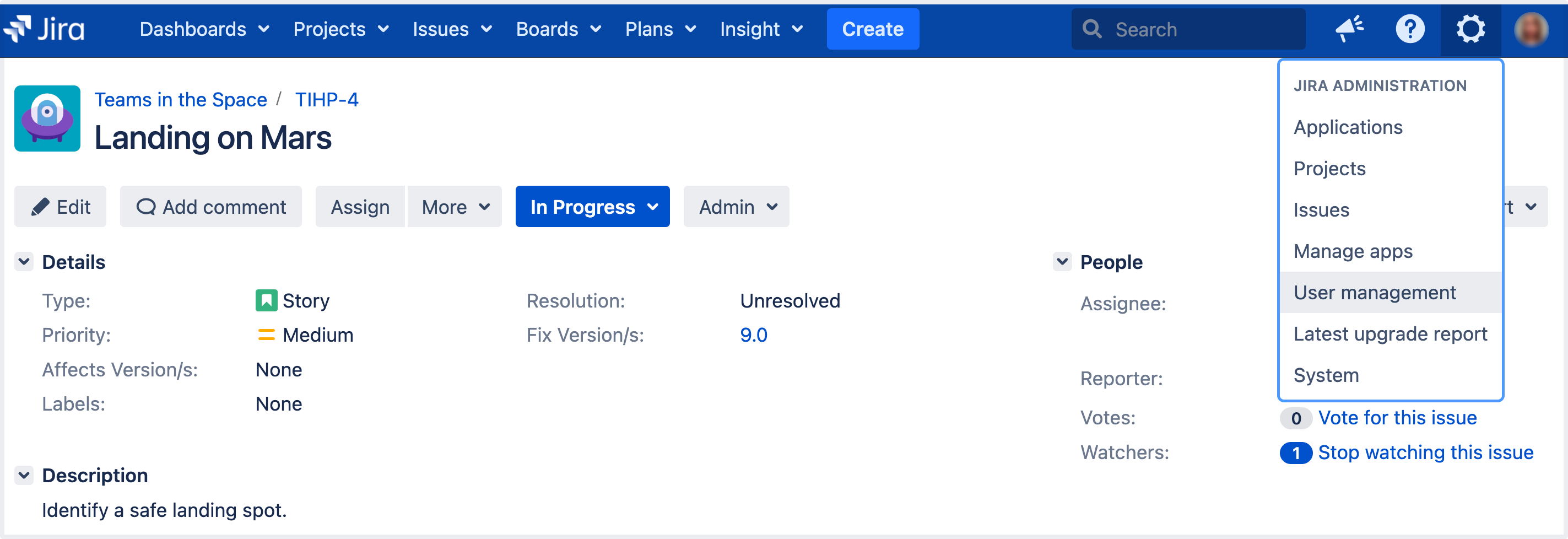

- 画面右上で [管理] > [ユーザー管理] の順に選択します。

- サイドバーで、[ユーザー ディレクトリ] を選択します。

- [ディレクトリを追加] を選択して、[内部 (LDAP 認証)] を選択します。

- 以下に説明するように、設定に値を入力します。

- Save the directory settings.

- [ユーザー ディレクトリ] 画面の各ディレクトリの横にある青い上下矢印をクリックして、ディレクトリの順序を定義します。リストの一番上に「認証付きの内部ディレクトリ」を含めることをおすすめします。 ディレクトリの順序がどういった影響をもたらすかを説明します。詳細については、「複数のディレクトリの管理」を参照してください。

- ディレクトリの順序は、ユーザーおよびグループの検索順序です。

- ユーザーおよびグループへの変更は、アプリケーションが変更権限を持つ最初のディレクトリに対してのみ行われます。

- Jira でユーザーとグループを追加します。「ユーザーを管理する」と「グループを管理する」を参照してください。

サーバー設定

設定 | 説明 |

|---|---|

名前 | ディレクトリを識別するのに役立つ説明的な名前にします。例:

|

ディレクトリ タイプ | 接続する LDAP ディレクトリのタイプを選択します。新しい LDAP 接続を追加する場合、ここで選択した値によって、画面の残りのオプションの一部のデフォルト値が決定します。例:

|

ホスト名 | ディレクトリ サーバのホスト名。例:

|

ポート | ディレクトリ サーバーがリスンするポート。例:

|

SSL を使用する | ディレクトリ サーバーへの接続が SSL (Secure Sockets Layer) 接続の場合は、このボックスをオンにします。この設定を使用するには、SSL 証明書を設定する必要があります。 |

ユーザ名 | ディレクトリ サーバーに接続する際にアプリケーションが使用するユーザーの識別名。例:

|

パスワード | 上記で指定したユーザーのパスワード。 |

初回ログイン時にユーザーをコピーする

設定 | 説明 |

|---|---|

ログイン時にユーザーをコピーする | このユーザーは、ユーザーがログインを試みた際の動作に影響します。このボックスをオンにすると、ユーザーの初回ログイン時、LDAP が認証に使用している内部ディレクトリ内にユーザーが自動的に作成され、その後の同期のたびに詳細が同期されます。このボックスがオフになっている場合、ユーザーがディレクトリ内で作成されていない場合、ユーザーのログインは失敗します。

|

ログイン時にユーザーの属性を更新する | アプリケーションに対してユーザーを認証するたびに、LDAP サーバーからアプリケーションへと属性が自動更新されます。このオプションを選択した後、アプリケーション内で直接ユーザーを変更または削除する必要があります。

|

既定のグループ メンバーシップ | このフィールドは、「ログイン時にユーザーをコピー」ボックスがオンになっている場合に表示されます。ユーザーを自動的にグループに追加する場合は、ここにグループ名を入力します。1 つ以上のグループを指定する場合は、グループ名をコンマで区切ります。ユーザーがログインするたびに、グループ メンバーシップがチェックされます。ユーザーが指定したグループに所属しない場合、それらのユーザーのユーザー名がグループに追加されます。グループがまだ存在しない場合、認証用 LDAP を使用して内部ディレクトリにグループが追加されます。

|

グループメンバーシップの同期 | このフィールドは、「ログオン時にユーザーをコピー」チェックボックスを選択した場合に表示されます。このボックスがオンになっている場合、ユーザーがログインするたびに、LDAP サーバーで指定したグループメンバーシップが、内部ディレクトリと同期されます。

|

スキーマ設定

設定 |

説明 |

|---|---|

ベース DN |

ディレクトリ サーバーに対してクエリを実行する場合に使用するルート識別名(DN)。例:

|

ユーザー名属性 |

ユーザー名を読み込むときに使用する属性フィールド。例:

|

ユーザースキーマ設定 (初回ログイン時にユーザーをコピーする場合に使用)

設定 |

説明 |

|---|---|

追加のユーザー DN |

この値は、ユーザーの検索および読み込み時に、ベース DN に加えて使用されます。値が提供されない場合、サブツリー検索はベース DN から開始されます。例:

|

ユーザー オブジェクト クラス |

これは LDAP ユーザー オブジェクトに使用されるクラス名です。例:

|

ユーザー オブジェクト フィルタ |

ユーザー オブジェクトを検索するときに使用するフィルター。例:

|

ユーザー名 RDN 属性 |

ユーザー名をロードするときに使用する RDN (相対識別名)。各 LDAP エントリの DN は 2 つの部分 (記録が格納される RDN および LDAP ディレクトリ内の場所) で構成されます。RDN はディレクトリツリー構造と関係ない DN の一部です。例:

|

ユーザの名属性 |

ユーザーの名を読み込むときに使用する属性フィールド。例:

|

ユーザーの姓属性 |

ユーザーの姓を読み込むときに使用する属性フィールド。例:

|

ユーザーの表示名属性 |

ユーザーの氏名を読み込むときに使用する属性フィールド。例:

|

ユーザーのメール属性 |

ユーザーのメールアドレスを読み込むときに使用する属性フィールド。例:

|

グループスキーマ設定 (「グループメンバーシップの同期」を有効化した場合に使用」)

設定 | 説明 |

|---|---|

グループ オブジェクト クラス | これは LDAP グループ オブジェクトに使用されるクラス名です。例:

|

グループ オブジェクト フィルター | グループ オブジェクトを検索するときに使用するフィルター。例:

|

グループ名属性 | グループ名を読み込むときに使用する属性フィールド。例:

|

グループ説明属性 | グループ名を読み込むときに使用する属性フィールド。例:

|

可能な設定のダイアグラム

図:認証のみに使用される LDAP ディレクトリに接続する Jira

図:認証のみに使用される LDAP ディレクトリに接続し、Jira 初回ログイン時に、ユーザーが内部ディレクトリにコピーされる Jira